Monitorowanie i Wykrywanie

Proaktywne monitorowanie infrastruktury backupu i wykrywanie oznak aktywności ransomware.

Wykrywanie anomalii

Większość ataków ransomware poprzedzają określone symptomy. Zwykle przez godziny, a niekiedy nawet dni, infrastruktura wysyła sygnały, które odpowiednio monitorowane i interpretowane zamieniają się w ostrzeżenia. Veeam ONE monitoruje środowisko backupu i wirtualizacji przez całą dobę, wychwytując właśnie te sygnały.

Niestandardowe obciążenie CPU i dysków

Intensywne szyfrowanie obciąża zasoby. Veeam ONE koreluje dane o wydajności VM z harmonogramem zadań backupu, a odchylenia od normy generują alarmy.

Wielokrotne błędy logowania do hiperwizora

Próby odgadnięcia hasła do vCenter lub Hyper-V to klasyczny wstęp do ataku. Alarm wyzwalany przy wielokrotnych nieudanych logowaniach — szczególnie poza godzinami pracy — pozwala zareagować, zanim wrogi aktor przejmie kontrolę nad środowiskiem.

Próby usunięcia lub modyfikacji kopii zapasowych

Pierwszym celem dobrze zaplanowanego ataku są kopie zapasowe — bo bez nich ofiara nie ma wyjścia. Veeam ONE alarmuje natychmiast, gdy ktoś próbuje usunąć zadania backupu, repozytoria lub punkty odtworzenia.

Anomalie w danych backupu

Nagły wzrost rozmiaru kopii zapasowej, nietypowa liczba zmienionych bloków danych czy drastyczne obniżenie współczynnika deduplikacji mogą oznaczać masowe szyfrowanie plików w środowisku produkcyjnym. To jeden z najwcześniej wykrywalnych sygnałów aktywności cryptolockera.

Raportowanie stanu ochrony danych

Monitorowanie w czasie rzeczywistym to jedno. Równie ważna, jeśli nie ważniejsza, jest dokumentacja stanu infrastruktury, która stanowi kluczowy punkt podczas audytów i wewnętrznych przeglądów bezpieczeństwa. Warto bowiem pamiętać, że niekiedy to właśnie ona może być jedynym dowodem dołożenia najwyższych starań w zakresie cyberodporności w sprawie z ubezpieczycielem

Raporty mogą być generowane cyklicznie i wysyłane mailem do wskazanych osób, na przykład do zarządu lub szefa IT, bez konieczności logowania do systemu.

Veeam ONE dostarcza ponad 150 gotowych raportów, m.in.:

- Stan ochrony maszyn wirtualnych i serwerów fizycznych, które są chronione, a które nie i dlaczego

- Historię zmian konfiguracji infrastruktury backupu, czyli kto, co i kiedy zmienił

- Raport nienaruszalności, które workloady są chronione przez nienaruszany storage

- Zgodność z lokalizacją danych (istotne dla RODO i regulacji sektorowych)

- Pojemność i trendy zajętości repozytoriów backupu

Od wersji Veeam Backup & Replication 12.1 konsola zawiera zakładkę Analytics z dashboardami Veeam ONE osadzonymi bezpośrednio w interfejsie systemu backupu. Centralnym punktem jest Threat Center, czyli pulpit bezpieczeństwa, który w jednym widoku prezentuje stan ochrony całej infrastruktury: aktywne zagrożenia, anomalie, wyniki kontroli bezpieczeństwa i compliance. Administrator widzi sygnały alarmowe bez konieczności otwierania osobnej konsoli Veeam ONE.

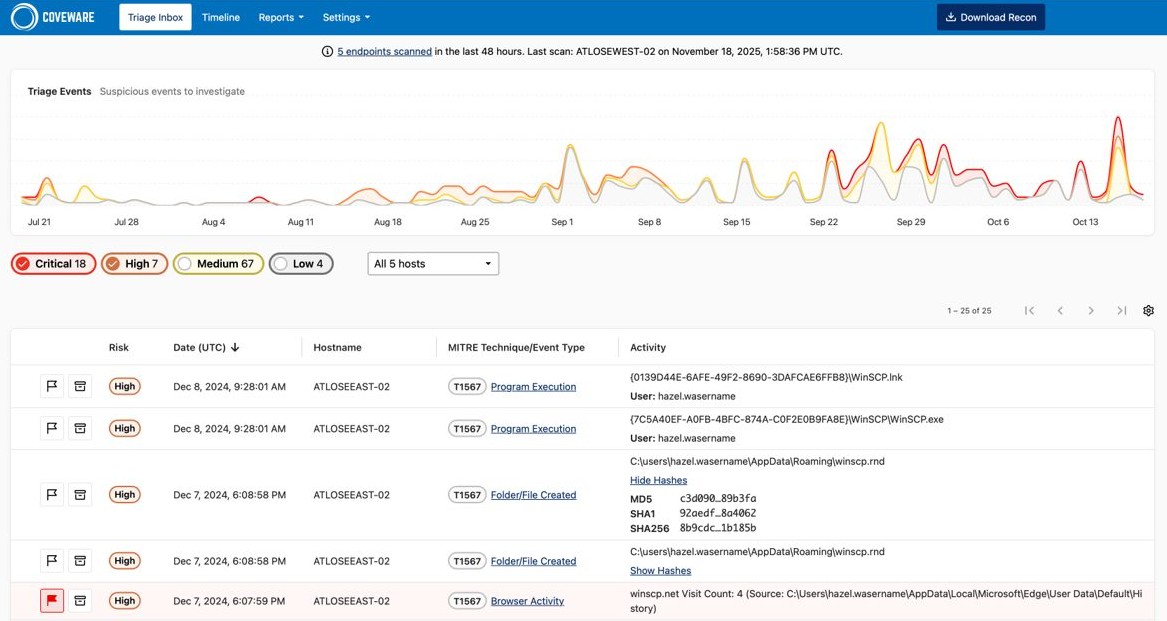

Recon Scanner wykrywa ataki

Cyberataki ale także i infekcje malware mają fazę ciszy, która poprzedza sam atak. Przez godziny lub dni atakujący przemieszcza się po infrastrukturze, zbiera dane, wyłącza zabezpieczenia i szuka kopii zapasowych. W tym czasie tradycyjne systemy antywirusowe i EDR często nie zgłaszają żadnego alarmu.

Jak działa Recon Scanner?

Recon Scanner od Coveware to lekki agent instalowany bezpośrednio na serwerach infrastruktury backupu, który stale monitoruje system w poszukiwaniu charakterystycznych wzorców aktywności.

Nie szuka wirusów według sygnatur - szuka zachowań. Analizuje rejestry Windows, logi systemowe i Veeam, aktywne połączenia sieciowe, aktywność systemu plików i inne źródła, poszukując Tactics, Techniques and Procedures (TTPs) znanych z rzeczywistych ataków. Każde znalezisko jest automatycznie mapowane na framework MITRE ATT&CK, dzięki czemu wiadomo co się wydarzyło i na jakim etapie jest atak. Baza wykroczeń jest stale aktualizowana na podstawie wiedzy Coveware z tysięcy obsłużonych incydentów na świecie.

Recon Scanner jest dostępny w ramach licencji Veeam Data Platform Advanced i Premium bez dodatkowych opłat. Dodanie Veeam ONE de facto rozszerza licencję Foundation do wersji Advanced.

Integracja z SIEM

Kopie zapasowe oraz infrastruktura backupu są celem 90% ataków, a jednocześnie stanowią ostatnią deskę ratunku, gdy przełamane zostaną zabezpieczenia systemów cybersecurity. Dlatego tak ważne jest, by systemy cybersecurity były skomunikowane z systemem monitoringu środowiska backupu.

Integracja Veeam ONE z SIEM pozwala korelować alarmy dotyczące infrastruktury backupu z sygnałami z innych warstw środowiska IT: sieci, endpointów, serwerów produkcyjnych. Jedno zdarzenie w izolacji może wyglądać niewinnie. W kontekście innych — staje się sygnałem ataku.

Veeam obsługuje przesyłanie zdarzeń przez syslog (Veeam Backup & Replication) oraz REST API (Veeam ONE), a do najpopularniejszych platform SIEM/SOAR dostępne są gotowe aplikacje integracyjne.

Microsoft Sentinel

Integracja dostarcza widoczność w czasie rzeczywistym, proaktywne alerty i automatyczne reagowanie na incydenty w środowiskach Veeam. Dane trafiają przez Syslog lub API, umożliwiając zespołom bezpieczeństwa szybkie wykrywanie i reakcję na zagrożenia.

Splunk

Veeam App for Splunk wykorzystuje mechanizm Event Forwarding do zasilania dedykowanych dashboardów bezpieczeństwa, alertów i raportów. Integruje się z rolami użytkowników Splunk i zarządzaniem lokalizacją danych.

Palo Alto Networks XSOAR

Na podstawie danych z VBR i Veeam ONE REST API aplikacja automatycznie tworzy incydenty związane z wykryciem malware i stanem komponentów infrastruktury backupu. Incydenty można obsługiwać przez wbudowany Veeam Incident Dashboard lub rozwiązywać automatycznie przy użyciu gotowych playbooków.

Palo Alto Networks XSIAM

Dla użytkowników VDP Advanced i Premium — aplikacja pobiera zdarzenia i alarmy z VBR i Veeam ONE przez mechanizm event forwarding, prezentując je na dashboardach i w raportach platformy Cortex XSIAM.

CrowdStrike Falcon Logscale

Integracja łączy zarządzanie danymi i detekcję zagrożeń z Veeam z możliwościami klasy world-class log management. Wykorzystuje dane zdarzeń z VBR i Veeam ONE do wizualizacji i wykrywania zagrożeń w środowisku backupu.

ServiceNow

Integracja automatyzuje śledzenie i zarządzanie incydentami backupu na jednej platformie, łącząc monitoring Veeam z procesami ITSM, compliance i raportowaniem dla organizacji wymagających pełnej dokumentacji zdarzeń.

Monitorowanie to trzeci pierścień cyberodporności

Proaktywne wykrywanie zagrożeń jest kluczowe, ale cyberodporność to więcej niż jeden mechanizm. Poznaj autorską metodykę Viability, która łączy analizę widoczności danych, backup i odtwarzanie, monitorowanie oraz nienaruszalność repozytoriów w jeden spójny system ochrony.

Poznaj 4 Pierścienie Cyberodporności

Myślisz o monitoringu?

Porozmawiajmy. Pokażemy, jak monitorować infrastrukturę i wykrywać zagrożenia zanim będzie za późno.

Zarezerwuj konsultacjęGdy klikniesz przycisk rezerwacji, nastąpi przekierowanie do naszego kalendarza, gdzie wybierzesz dogodny termin spotkania online. Zapraszam!